1、SASE

SASE,Secure Access Service

Edge,也就是我们常说的安全访问服务边缘,是以分布式云服务交付,结合广域网功能和网络安全服务功能(Network Security as a

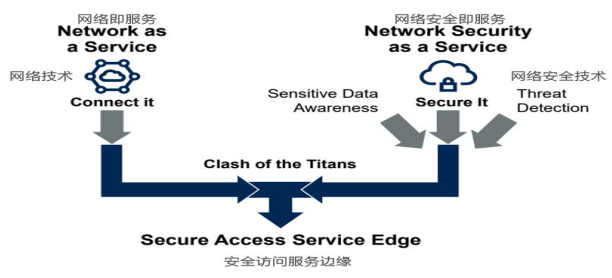

�������Service)的IT服务产品。据Gartner《云安全的未来:中国边缘访问服务架构》定义,SASE是一种基于实体身份、实时上下文、企业安全与合规,以及持续评估风险与信任的服务。简单来说的话,SASE也就是一种网络和安全的融合服务。

SASE融合了网络服务和网络安全服务

SASE主要有基于身份的认证过程、支持所有边缘、全球分布、云原生架构4大特征。

身份的认证过程:和零信任一样,网络安全是动态认证的,用户和资源的身份决定访问权限级别。

支持所有边缘:支持所有边缘,如物理边缘、移动设备和边缘计算中心等。流量发送到PoP中并检查。

全球分布:SASE包含在骨干网上运行的全球SD-WAN服务,以此克服了全球互联网的延迟问题。

云原生架构:软件是多租户的,从而最大限度地节省成本,并且可以快速实例化,实现服务的快速扩展。

SASE的四大特征

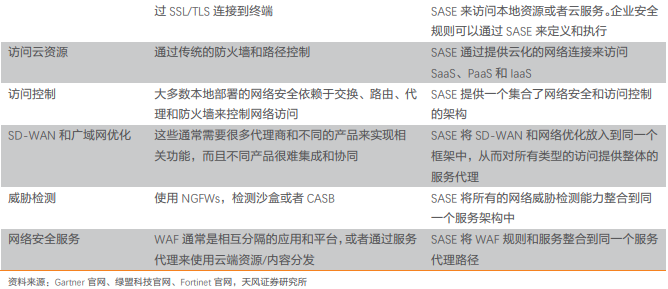

2、SASE和传统网络安全架构对比

(1)������传统网络安全架构方面,大多数传统网络安全模型依赖于VPN技术,并通过SSL/TLS连接到终端;SASE可以代替VPN。用户可以通过连接到SASE来访问本地资源或者云服务。企业安全��������规则可以通过SASE来定义和执行。

(2)访问云资源方面,传统网络安全模型通过传统的防火墙和路径控制;SASE通过提供云化的����������网络连接来访问SaaS、PaaS和IaaS;

(3)访����问控制方面,大多数本地部署的网络安全依赖于交换、路由、代理和防火墙来控制网络访问;SASE提供����一个集合了网络安全和访问控制的架构;

(4)SD�������-WAN和广域网优化方面,这些通常需要很多代理商和不同的产品来实现相��������关功能,而且不同产品很难集成和协同;SASE将SD-WAN和网络优化放入到同一个框架中,从而对所有类型的访问提供整体的服务代理;

(5)威胁检测方面,传统网络安全模型使用NGFWs,检测沙盒或者CASB;S�����ASE将所有的网络威胁检测能力整合到同一个服务架构中;

(6)网络安全服务方面,传统网络安全模型WAF通常是相互分隔的应用和平台,或者通过服务代理来使用�������云端资源/内容分发;SASE将WAF规则和服务整合到同一个服务代理路径;

当前企业数字化转型环境下,SASE和传统网络安全架构的比较

随着企业对于云化网络安全产品的需求提升,外加各大网络安全厂商的布局加强,未来SASE有望成为网络边���界安全的主流模式。

数据来源:《计算机应用行业:SASE重塑网安行业格局-210910(23页).pdf》

文本由@-YANYI 整理发布于三个皮匠报告网站,未经授权禁止转载。

sgpjbg002

sgpjbg002 工作日 8:30 - 17:30

工作日 8:30 - 17:30